Bezpečná firma

Bezpečná firma

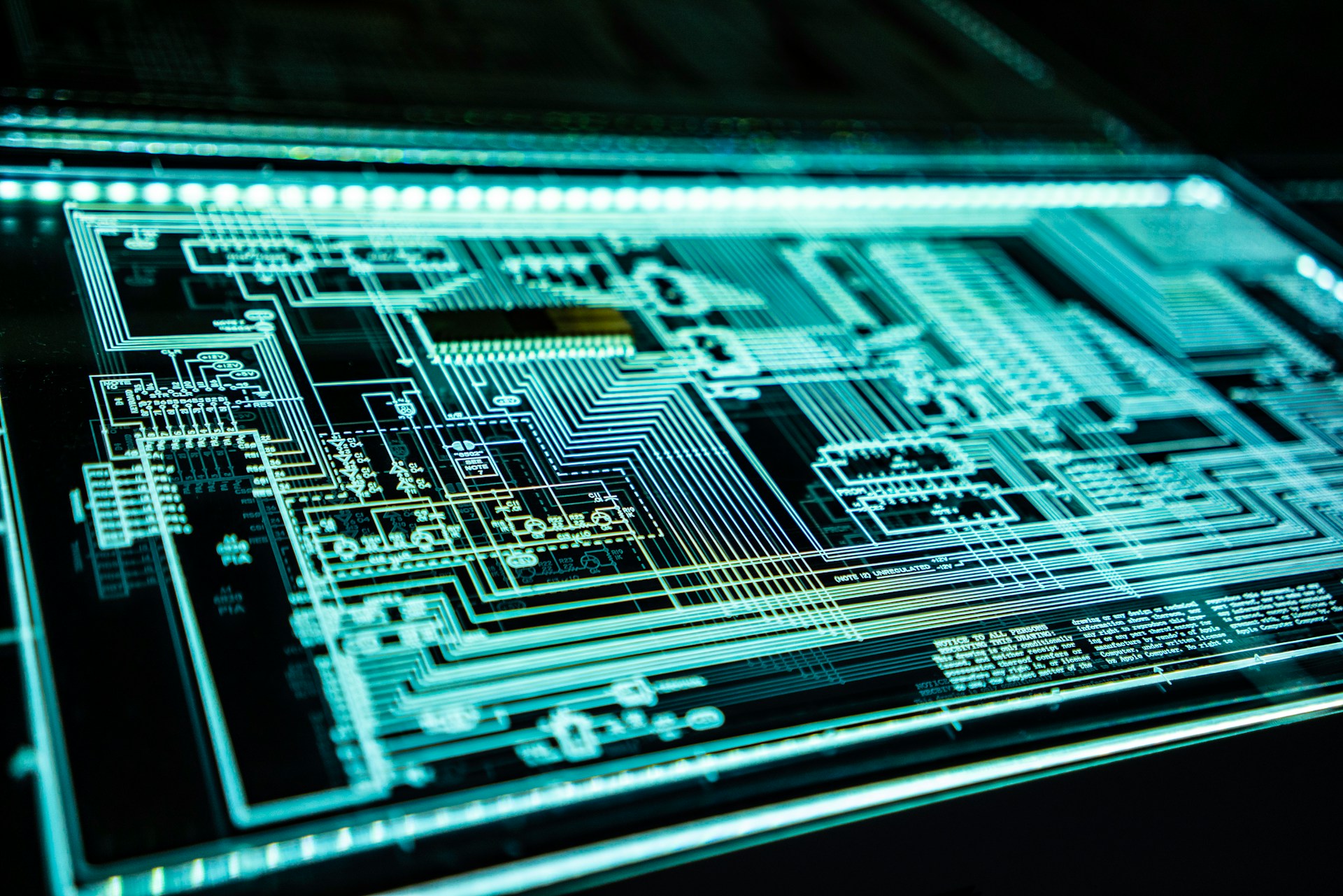

Jakým hrozbám umí zero trust předcházet?

Pohled na termín zero trust se postupně mění. Dnes je to respektovaný přístup ke kyberbezpečnosti, který v posledních letech implementují firmy po celém světě.