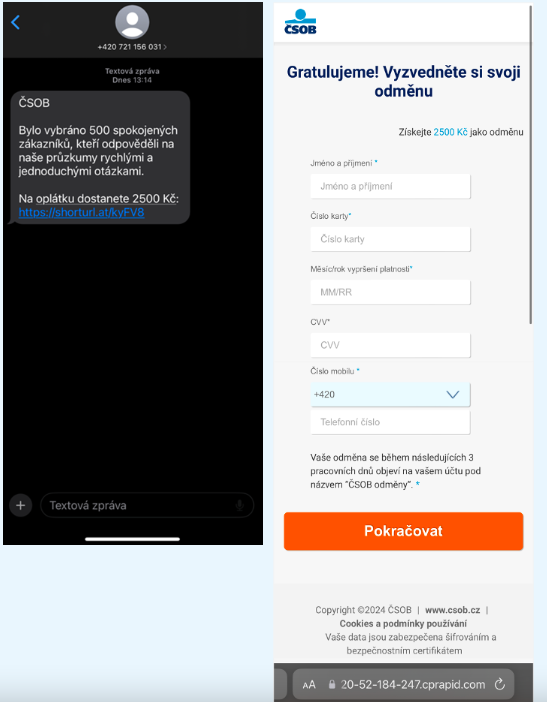

V nejnovější vlně „smishingu“ (podvodné SMS zprávy) najdete hned několik typických znaků, že jde o podvod: špatnou češtinu nebo zkrácený odkaz, který vede na podvodnou stránku.

Zdroj: ČSOB

Jak tato smishingová zpráva funguje:

- Po kliknutí na odkaz se ocitnete na falešné stránce. Vypadá skoro jako opravdová platební brána, kterou používáte při placení kartou na internetu

- Pokud tam vložíte údaje o platební kartě, odešlou se podvodníkům

- Za malou chvíli vám přijde ověřovací SMS nebo Smart klíč

- SMS nebo Smart klíč ale není vystaven k „přijetí výhry“, ale k potvrzení platby

- Protože stále nic netušíte, transakci potvrdíte

- Platba se odečte z vašeho účtu

Pozor, podvodníci umějí podvrhnout i jméno odesílatele – „CSOB“ v hlavičce nebo v podpisu není záruka, že zpráva je skutečně od nás.

- Pokud takovou zprávu dostanete, neotvírejte žádný odkaz a rovnou ji smažte.

- Neotvírejte zkrácené odkazy (bit.ly apod.) – ČSOB je v komunikaci s vámi nikdy nepoužívá.

- Sledujte upozornění z prohlížečů a antivirových programů – Mohou vás na návštěvu nebezpečné webové stránky upozornit.