Sbazar, Bazoš, Vinted, Facebook Marketplace. Ať už potřebujete prodat oblečení po dětech nebo nepotřebný nábytek, internetové bazary nabízejí přesně kombinaci pohodlného zadání inzerátu a rychlého propojení s potenciálními zájemci o vaše zboží. Tato online tržiště jsou ale oblíbená ještě ze zcela jiných důvodů a u úplně jiných uživatelů, než byste si mysleli – u kybernetických podvodníků.

Internetové bazary jsou nejen ve světě, ale bohužel i v Česku jedním z nejčastějších dějišť kybernetické kriminality. Podle odhadů Policie ČR se finanční škody spojené s těmito typy podvodů pohybují v řádech stamilionů korun. Celkový počet registrovaných skutků spáchaných v kyberprostoru pak podle dat policie narostl za období od ledna do července 2023 o 11,3 % oproti stejnému období v loňském roce.

Podvodníci si útok připraví jen na pár kliknutí

Pravděpodobnost, že se zrovna i vy stanete obětí kybernetického podvodu, je velká, a to i kvůli tomu, že příprava phishingových útoků se automatizuje. Již dávno není pravda, že si vás útočníci pečlivě vytipují a pak upnou všechny sílí k tomu, aby uškodili právě vám. Naopak. Plošný útok slibuje, že se vždycky alespoň někdo chytí do pasti.

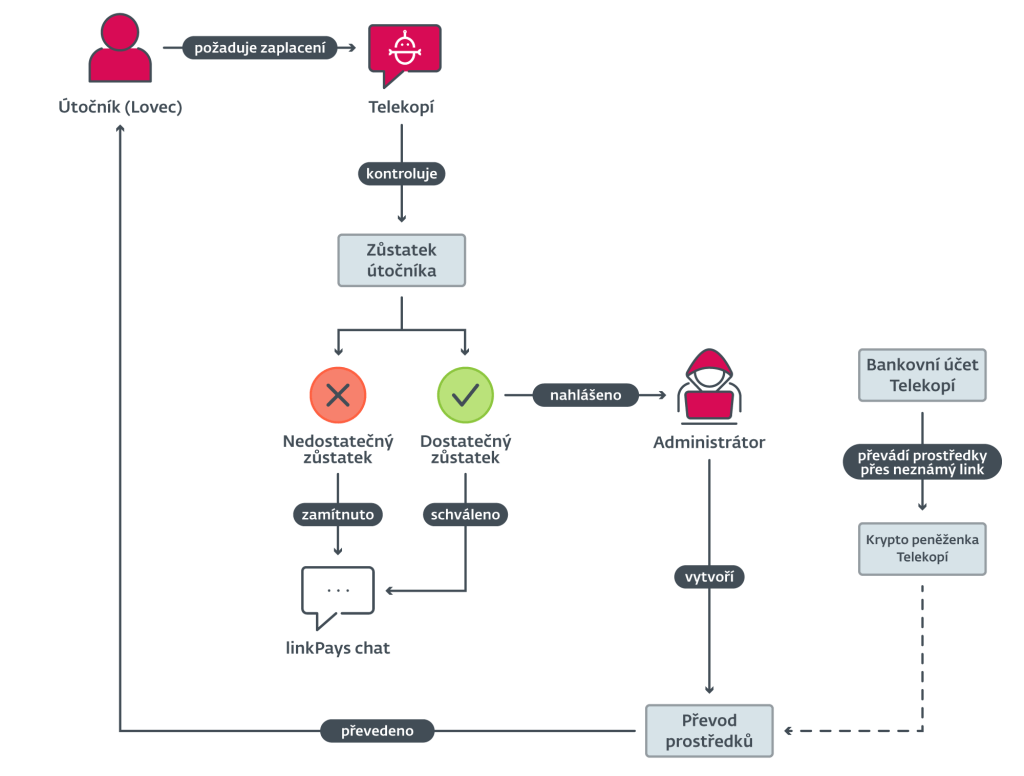

Experti z ESETu nedávno odhalili útočné kampaně, které na Česko míří nejčastěji z Ruska, Ukrajiny a Uzbekistánu. Podle jejich zjištění se útočníci shromažďují v kanálech na komunikační platformě Telegram, kde je jim k dispozici nástroj od rusky mluvících vývojářů – Telekopí. Nástroj jim v několika krocích pomůže vytvořit přesvědčivý phishingový útok na uživatele internetových bazarů, kterým podvodníci říkají mamuti.

Co víme o Telekopí

Termín Telekopí vznikl kombinací slov Telegram a kopí. Tento přehledný a snadno ovladatelný nástroj umožní i méně technicky zdatným útočníkům vytvářet phishingové stránky ze šablon, generovat QR kódy nebo falešné screenshoty a rozesílat podvodné e‑maily a SMS zprávy. V telegramových kanálech mají podvodníci k dispozici ještě další materiály – manuály pro práci s oběťmi, statistiky úspěšnosti podvodů atd. Telekopí bylo použito poprvé už v roce 2015.

Podvody na bazarech jsou byznys se vším všudy

Věčná potíž s kyberútočníky a kybernetickými podvodníky tkví v tom, že bývají o krok napřed před námi uživateli. Spolehlivou obranou je tak zjišťovat si o podvodech a hrozbách na internetu co nejvíce dostupných informací. Co tedy o podvodnících z bazaru víme?

1. Podvodníci z bazarů fungují podle dvou scénářů

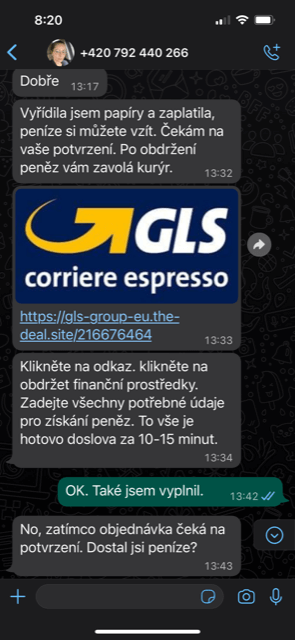

Podle prvního scénáře podvodník zveřejní na internetovém bazaru inzerát o prodeji zboží a čeká, až se mu někdo ozve. Poté oběti zašle v podvodné SMS zprávě nebo e-mailu odkaz na falešnou webovou stránku, kde má oběť provést platbu za zboží.

Poté, co oběť vyplní údaje, útočníci ji okradou o inzerovanou částku za zboží. Může se ale také stát, že se útočník pokusí od oběti zjistit údaj o zůstatku na jejím bankovním účtu a následně se pokusí odcizit celý zůstatek.

Ve druhém případě útočníci na bazarech svoje oběti sami vyhledávají a předstírají zájem o zboží. Při domluvě o koupi zboží požadují zaplacení jistiny pro případ, že by mu prodávající nic neodeslal nebo balíček přišel poškozený. Falešnou platební bránu potom vydávají za úschovnu peněz, kterou má ve správě daný online bazar. Je to ale opět past a pokud prodávající, v tomto případě tedy také oběť, vyplní údaje o své kartě nebo bankovním účtu, opět přijde o peníze.

Útočníci si své oběti pečlivě vybírají a zpravidla cílí na ty z nás, kteří nabízejí zboží v hodnotě do 5 000 Kč nebo mají na kartě k dispozici alespoň 7 000 Kč.

2. Podvodníci rozřazují oběti do skupin

Útočníci si vedou o obětech, mamutech, přesnou evidenci. Vědí, kde naposledy konverzace přes chatovací aplikaci skončila a o čem už s obětí komunikovali. Mají také k dispozici překlady krátkých frází, aby v konverzaci působili co nejméně nápadně – většina útočníků podle posledních zjištění totiž mluví rusky.

Na zprávy nereagují okamžitě, aby věrohodně napodobili chování běžného člověka, který nemá telefon vždy po ruce nebo neodpovídá na zprávy v pracovní době. Mezi zprávami nechávají také 8hodinové okno, které má představovat spánek.

Při vyhledávání si své oběti vybírají a kontaktují jen ty, kteří splňují několik základních parametrů. V případě, že se během konverzace objeví ze strany oběti jen drobný náznak pochybností, celou konverzaci zahodí a raději se zaměří na jinou oběť.

Zdroj: ESET

Svoje oběti také dále dělí do několika skupin. Nejčastěji cílí na nováčky, tedy uživatele, kteří mají čerstvě vytvořený účet a málo nabídek, a na běžné uživatele, kteří už v minulosti něco málo prodali, a ještě mají pár aktivních inzerátů. Zároveň se ale vyhýbají uživatelům, kteří dokončili prodej nebo nákup v posledních dnech, a tudíž si dobře pamatují, jak daná platforma funguje.

3. Kybergangy na bazarech jsou organizované

Útočné skupiny jsou organizovány do jasné hierarchie s několika rolemi. Mají také svůj vlastní provizní systém.

Nově příchozí se do skupiny kyberpodvodníků dostanou pouze na doporučení současných členů, doporučení z různých hackerských fór nebo z tzv. učících skupin – ty jsou určené začínajícím podvodníkům. Automaticky pak mají přiřazenou roli dělníka a dostanou se ke všem funkcím nástroje Telekopí, které jsou potřebné k vytvoření scamu.

Noví dělníci začínají s nejhorší provizí, kdy musí odvádět 35 % z každé částky, kterou na obětech vydělají. Po tom, co dosáhnou určitého počtu úspěšně provedených podvodů nebo určitého objemu odcizených peněz, posunou se na roli dobrého dělníka a odváděné provize se sníží. Na nové roli si tak vydělají v průměru o 10 % více.

Další rolí je moderátor, který schvaluje nové členy skupiny a mění jejich role. Pokud některý z členů poruší pravidla skupiny, je potrestán a je mu automaticky přiřazena role zablokovaný a ztrácí tak i přístup k Telekopí.

Zdroj: ESET

Nejvýše postavenou roli představuje administrátor, který může měnit samotné nastavení Telekopí – přidávat nové šablony, měnit sazby provizí, jejich typ apod. Zároveň má také pod kontrolou účet, kam přicházejí všechny odcizené finanční prostředky.

Podvodníci si neposílají kradené peníze přímo na svůj účet, ale na jeden centrální, u kterého se vedou přesné záznamy o tom, kolik peněz podvodník odcizil a jak je úspěšný. Jakmile je podvodník oprávněný k výplatě, požádá opět přes Telekopí. Pokud administrátor žádost schválí, je podvodníkovi částka vyplacena do jeho kryptoměnové peněženky.